首先下载下来是个名场景 雷总的3q 3q

就这么个视频什么都没有 丢binwalk分析一下 发现夹了好多好多的图片

binwalk -e 把东西分离出来 发现65 跟人不一样 丢010

这个文件头应该得是Rar!才对修改文件头为Rar!(52 61 72 21)

拿到一个压缩包要密码的 有个hint hint的密码应该是指rar的密码

1 | hint的内容: |

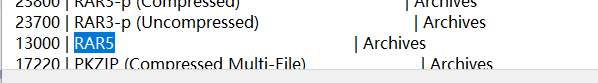

archpr识别不了 kali的file命令查看发现是rar5

rar2john 将其hash值提取出来

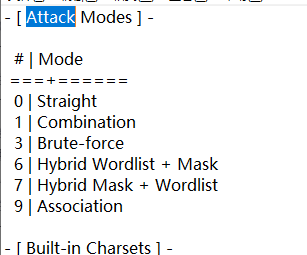

用hashcat 来算这串哈希值

1 | $rar5$16$a2dce3925af59efb2df9851dbfc24fb1$15$bb005ea8f91bf0356c8dddcfa41ac4cb$8$62293dc5e26e9e7f |

1 | .\hashcat.exe -m 13000 -a 3 '$rar5$16$a2dce3925af59efb2df9851dbfc24fb1$15$bb005ea8f91bf0356c8dddcfa41ac4cb$8$62293dc5e26e9e7f' GW?a?a?a?a |

hashcat -m 是指定文档类型 -a 指定爆破方式

这边是rar5 那就是13000 方式选择暴力破解就硬算 选择3 ?a包含大小写字母数字以及特殊字符

然后就开始跑了 跑啊跑啊

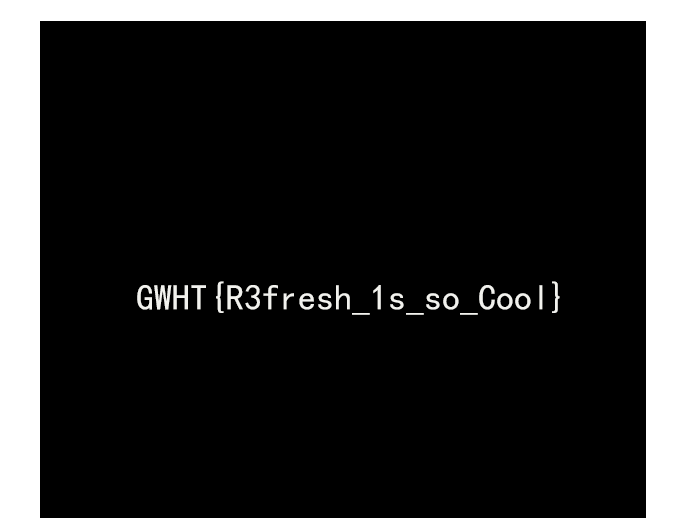

拿到结果了:

解压缩拿到flag 010打开发现是个png 添加一下格式就可以了

挺有意思的这个首先要用binwalk分析一下这个文件包含的东西 还有rar5的神奇之处用hash的加密就硬算就好了 需要有个算力高一些的显卡不然算半天都